LDAP

Last updated

Last updated

Benutzer in aqua können über LDAP authentifiziert werden. Voraussetzung ist, dass der Benutzer zuvor in aqua angelegt wurde, d.h. der angegebene Benutzername in beiden Systemen, in aqua und in LDAP existiert. Wenn Sie viele Benutzer haben, können Sie auch das folgende script verwenden, um Benutzer erstmalig oder wiederkehrend aus dem LDAP abzurufen und in aqua anzulegen. Sie können auch Ihre eigenen Skripte über die aqua REST API erstellen, um die Benutzer anzulegen.

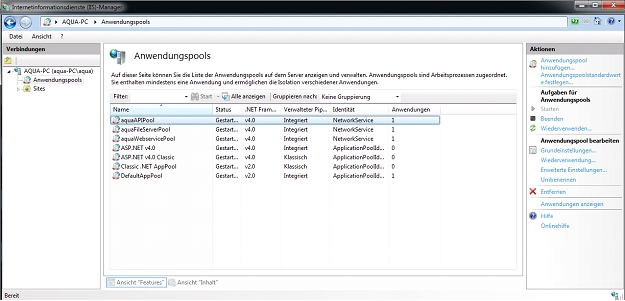

Zuerst den Server stoppen. Öffnen Sie dazu den IIS-Manager auf dem Microsoft Server.

Klicken Sie zuerst auf 'aquaAPIPool' und stoppen Sie ihn mit der Taste auf der rechten Seite. Stoppen Sie danach 'aquaFileServerPool', 'aquaWebservicePool' und (falls installiert) 'aquaWebNGAppPool'. Ihr Server ist jetzt gestoppt.

Öffnen Sie die Web.config-Datei des Aqua-Backends. Diese befindet sich normalerweise hier: C:\Program Files\andagon GmbH\aqua For IIS\Web\Webservice. Stellen Sie sicher, dass der Abschnitt RemotingModules in <configSections> deklariert ist. Definieren Sie außerdem den Abschnitt <RemotingModules> und fügen Sie einen Verweis auf aquaLDAP hinzu. Fügen Sie als dritten Schritt LDAP-Einstellungen zum Abschnitt <appSettings> hinzu.

LDAP.ServerAddress

LDAP-Server-Adresse (IP oder Hostname ohne Präfixe)

LDAP.ServerPort

LDAP-Server-Anschluss

LDAP.UseSSL

legt fest, ob die Kommunikation SSL-verschlüsselt erfolgen soll (falls vom LDAP-Server unterstützt)

LDAP.BaseDN

definiert einen Distinguished-Name der Verzweigung, in der nach aqua-Benutzern gesucht werden soll (rekursiv)

LDAP.UsernameFilter

Filter für Benutzernamen in LDAP

LDAP.DiscoveryUserDN

(optional) Benutzername für LDAP, wenn Authentifizierung erforderlich ist

LDAP.DiscoveryUserPassword

(optional) Passwort für LDAP, wenn Authentifizierung erforderlich ist

...

Web.config speichern und schließen

Nach der Konfiguration können Sie Ihren aqua-Server starten. Gehen Sie zurück zum IIS-Manager und starten Sie 'aquaAPIPool, 'aquaFileServerPool', 'aquaWebservicePool'.

Mehrere LDAP-Server konfigurieren Sie können bis zu 50 verschiedene LDAP-Server mit aqua verbinden. Diese werden bei der Authentifizierung der Benutzer einzeln überprüft. Die Konfiguration kann durch Hinzufügen eines entsprechenden Indexes in den Schlüsselnamen der Konfiguration erweitert werden. Die Indizes definieren, in welcher Reihenfolge die Server zur Authentifizierung herangezogen werden. Sie können jeden beliebigen Index angeben, zum Beispiel von 1-50:

Um mehrere Server zu konfigurieren, kopieren Sie einfach die Konfiguration so oft wie nötig und ändern Sie die Indizes und Adressen. Wir behalten die Abwärtskompatibilität mit früheren Konfigurationen bei. Alte Konfigurationen werden funktionieren, ohne dass Sie sie ändern müssen.

Das Active Directory-Authentifizierungsmodul kann durch Angabe der ActiveDirectory.Domain in der Konfiguration der Aqua-Server-Parameter aktiviert werden.

Weitere Details finden Sie in den Parametern des aqua-Servers.